Schützen Sie Ihre Unternehmens-IT-Endgeräte mit McAfee Endpoint Security

McAfee Endpoint Security ist besser!

Malware-Schutz

Blockierung bekannter und unbekannter Malware mithilfe von Heuristik sowie On-Access-Scan-Technologien

Angriffs-Schutz

Schutz vor unerwünschten Verbindungen, Kontrolle ausgehender Anfragen sowie Information über riskante Dateien

Sicheres Surfen

Warnungen an Benutzer, bevor diese böswillige Webseiten aufrufen – Blockierung gefährlicher Downloads

Zusatz-Module für McAfee Endpoint Security

DAC

Dynamic Application Containment ist die Verhinderung böswillige Änderungen an Endgeräten inner- und außerhalb des Netzwerks durch “Greyware”.

TIE

Das Threat Intelligence Exchange Modul ermöglicht einen sofortigen Austausch sicherheitsrelevanter Daten und dadurch die Verhinderung einer Ausbreitung von Schadsoftware.

Real Protect

Blockierung von Zero-Day-Malware vor deren Ausführung und Abwehr aktiver Bedrohungen, die vorherige Erkennungsfunktionen umgehen konnten.

DXL

Über den Data Exchange Layer können Bedrohungsdaten in Echtzeit an alle verbundenen Sicherheitslösungen (auch von Drittanbietern) weitergegeben werden.

Application Control

Minimierung der Risiken durch nicht autorisierte Anwendungen und Kontrolle von Endgeräten, Servern sowie Geräten mit fester Funktion.

Active Response

Damit Sicherheitsverantwortliche die Sicherheitslage überwachen, die Bedrohungserkennung verbessern und die Möglichkeiten zur Reaktion auf Zwischenfälle erweitern können.

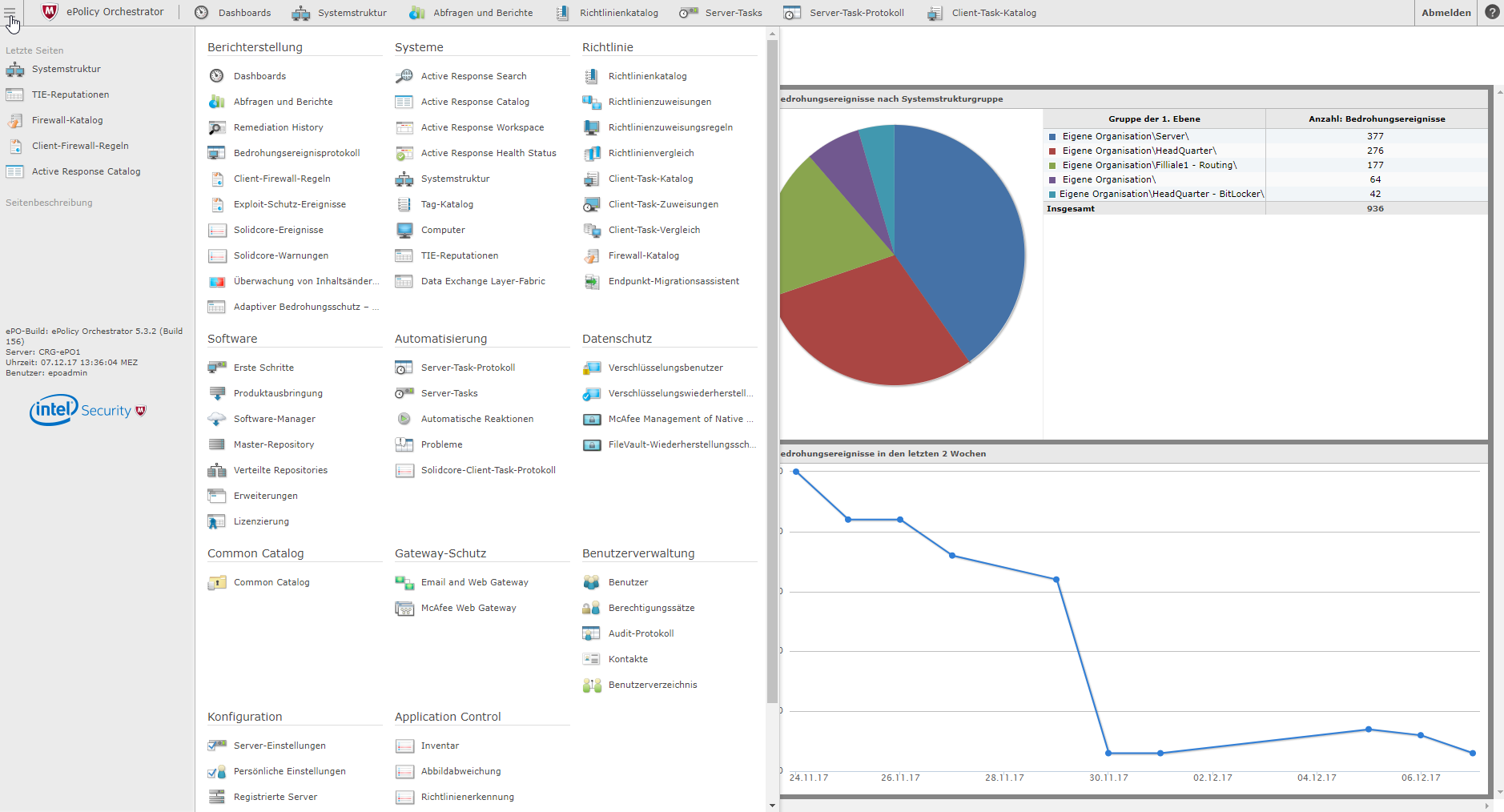

ePolicy Orchestrator (ePO)

Ist die erweiterbare zentrale Administrationsplattform der McAfee Sicherheitslösungen, die neben Monitoring- und Konfigurationsaufgaben auch die Sicherheitsrichtlinienverwaltung und ‑erzwingung ermöglicht.

Warum wechseln?

Kostenloser Test!

Deshalb sicherer!

Online-Präsentation?

McAfee Endpoint Security Details

Angriffe mithilfe hochentwickelter, konsolidierter Endgerätesicherheit ausschalten

Der Schwerpunkt der neuen Endgerätesicherheits-Suites von McAfee liegt auf Integration, Automatisierung und Koordination als Basis des Kreislaufs zur Bedrohungsabwehr. Dazu nutzen die Suites die Möglichkeiten des maschinellen Lernens, um Zero-Day-Bedrohungen nahezu in Echtzeit zu erkennen. Sie optimieren so die Fähigkeit zur schnellen Erkennung und Behebung hochentwickelter Angriffe, damit Ihre Produktivität nicht eingeschränkt wird.

Angreifer nutzen die oftmals mobilen und externen Endgeräte als ersten Ausgangspunkt für einen Angriff, was dazu führt, dass Endgerätebedrohungen nicht nur zahlenmäßig zunehmen, sondern auch immer raffinierter werden. Erschwert wird diese ohnehin schon große Herausforderung dadurch, dass Sicherheitsteams nach Jahren, in denen sie einzelne Produkte für Endgeräteschutz hinzugefügt haben, jetzt durchschnittlich zehn verschiedene Agenten und fünf verschiedene Konsolen verwalten, die kaum oder gar nicht integriert bzw. automatisiert sind.

McAfee hat seine Produkte für Endgeräteschutz überdacht, um Ihnen eine konsolidierte Endgeräteschutz-Plattform zu bieten, mit der einfachere Untersuchungen und Ein-Klick-Korrekturen im gesamten Unternehmen möglich sind. Mit dieser umfassend integrierten und automatisierten Architektur mit nur einem Agenten werden die Grenzen zwischen ehemals isolierten Funktionen aufgebrochen – für mehr Effizienz und Schutz.

Die McAfee-Produkte für Endgerätesicherheit kombinieren bewährte Funktionen wie Firewall, Reputationsdaten und heuristische Analysen mit neuesten Machine Learning- und Eindämmungsfunktionen sowie Erkennungs- und Reaktionsmöglichkeiten für Endgeräte in einem Plattform-Agenten und mit einer Verwaltungskonsole. Dank der daraus resultierende integrierten Schutzmaßnahmen wird einerseits die Produktivität und Vernetzung der Benutzer gewährleistet, während andererseits Zero-Day-Malware wie Ransomware abgewehrt wird, bevor sie das erste Endgerät infizieren kann.