Modernisieren Sie Ihre Cyber Security- und Backup-Fähigkeiten mit einer integrierten Cyber Protection-Lösung

Vermeiden Sie Ausfallzeiten, Datenverluste und Sicherheitsverletzungen – und das zu geringeren Kosten!

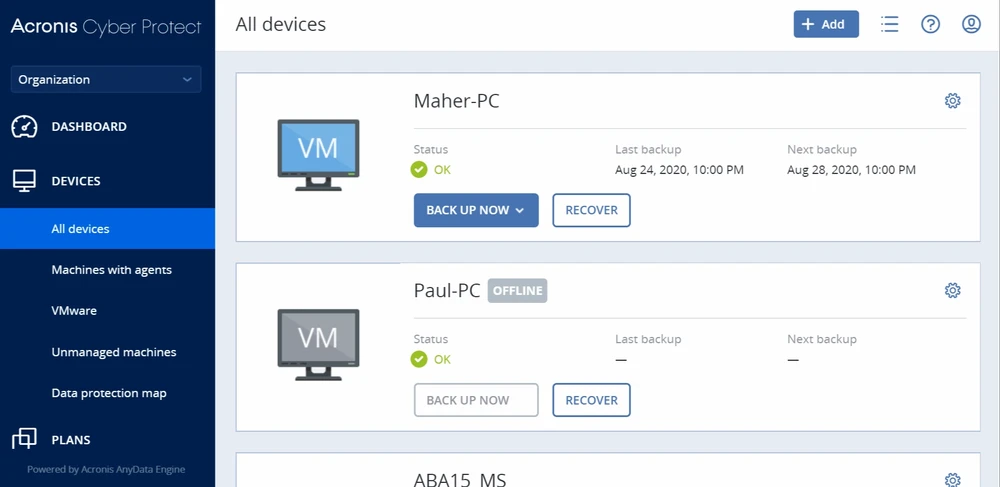

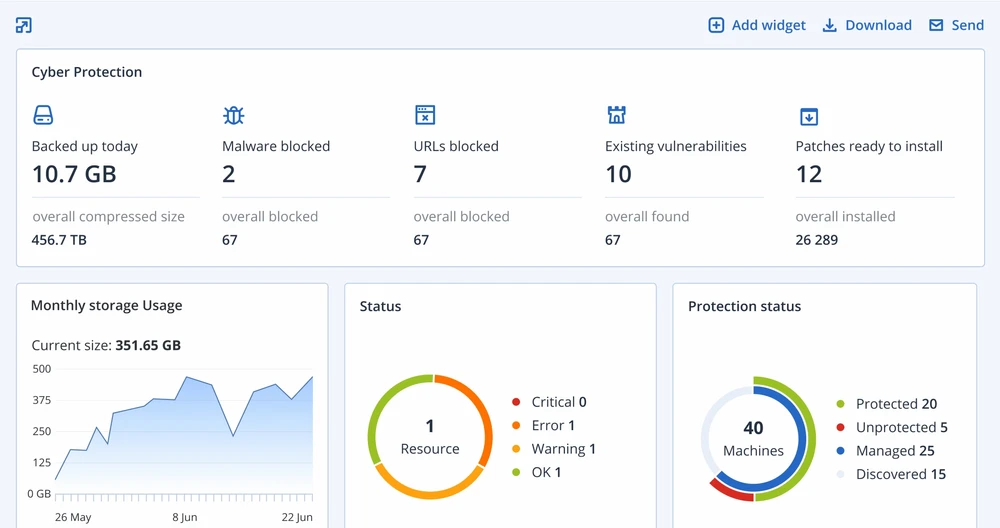

sico-systems Protect&Secure ist die einzige Lösung, die Cyber Security‑, Data Protection- und Verwaltungsfunktionen unter einer Benutzeroberfläche integriert, um Endpunkte, Systeme und Daten umfassend schützen zu können. Integration und Automatisierung ermöglichen einen unübertroffenen Schutz, sodass Sie Ihre Produktivität erhöhen und die Gesamtbetriebskosten senken können.

sico-systems Protect&Secure basiert auf dem bewährten Acronis Cyber Protect und wurde um spezifische Sicherheitsfunktionen erweitert.

Fortschrittliche KI-basierte Behavioral Detection Engine – ermöglicht die verhaltensbasierte Erkennung von Zero-Day-Malware-Angriffen

Image-Backup kompletter Systeme, Datei-Backup, Disaster Recovery und Erfassen spezieller Metadaten für forensische Sicherheitsuntersuchungen

URL-Filterung, Schwachstellenbewertungen sowie Patch- und Remote-Verwaltung sind integriert und automatisierbar

Neugierig geworden?

Als eine einzige schlüsselfertige Cloud-Lösung, die mehrere, zuverlässige, moderne Datenschutzdienste in einem Paket bündelt, ermöglicht sico-systems Protect&Secure einen einfachen, effizienten und sicheren Cyberschutz. Fragen Sie uns nach sico-systems Protect&Secure!

Backup Cloud

bietet einen umfassenden Datenschutz einschließlich von Microsoft 365 Backups.

Notary Cloud

bietet eine Blockchain-basierende Datenzertifizierung zur Gewährleistung der Datenauthentizität.

Disaster Recovery

bietet Business Continuity Services, so dass Ihre Systeme nahezu sofort wiederhergestellt werden können.

Active Protection

ist die erste integrierte Anti-Ransomware-Technologie mit Künstlicher Intelligenz.

Minimieren Sie die Auswirkungen von Vorfällen und steigern Sie Ihre Produktivität

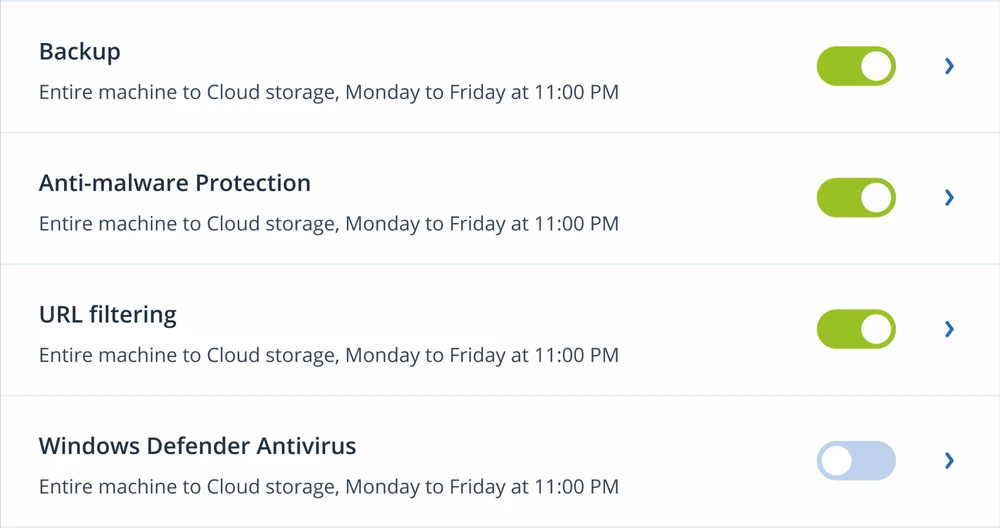

Herkömmlichen Endpoint Protection-Produkten fehlt es an Integration, sie verlangen einen höheren Verwaltungsaufwand – etwa zur Pflege von Lizenzen, zur Installation von Updates und Patches, die Durchführung von Kompatibilitätsprüfungen nach Updates oder die Verwaltung mehrerer Richtlinien – und das alles oft mit unterschiedlichen Benutzeroberflächen. sico-systems Protect&Secure arbeitet mit einem Protection Agenten, einer zentralen Management-Konsole und einer Lizenz – das senkt die Komplexität und Risiken, die ansonsten mit nicht-integrierten Lösungen verbunden sind.

Herkömmlichen Endpoint Protection-Produkten fehlt es an Integration, sie verlangen einen höheren Verwaltungsaufwand – etwa zur Pflege von Lizenzen, zur Installation von Updates und Patches, die Durchführung von Kompatibilitätsprüfungen nach Updates oder die Verwaltung mehrerer Richtlinien – und das alles oft mit unterschiedlichen Benutzeroberflächen. sico-systems Protect&Secure arbeitet mit einem Protection Agenten, einer zentralen Management-Konsole und einer Lizenz – das senkt die Komplexität und Risiken, die ansonsten mit nicht-integrierten Lösungen verbunden sind.

Herkömmliche Antivirus- und Backup-Lösungen sind nicht ausreichend in der Lage, vor modernen Cyber-Bedrohungen zu schützen. Anti-malware-Lösungen, die keine Integration mit einer Backup-Funktionalität bieten, können keine Datenwiederherstellung durchführen und sind auch nicht in der Lage, Bedrohungen in bereits bestehenden Backup-Dateien zu erkennen. Eine Backup-Lösung ohne integrierte Anti-malware-Funktionalität ist dagegen anfällig für moderne Ransomware-Varianten, die bei ihren Angriffen auch versuchen, Backups zu deaktivieren und/oder zu beschädigen.

Herkömmliche Antivirus- und Backup-Lösungen sind nicht ausreichend in der Lage, vor modernen Cyber-Bedrohungen zu schützen. Anti-malware-Lösungen, die keine Integration mit einer Backup-Funktionalität bieten, können keine Datenwiederherstellung durchführen und sind auch nicht in der Lage, Bedrohungen in bereits bestehenden Backup-Dateien zu erkennen. Eine Backup-Lösung ohne integrierte Anti-malware-Funktionalität ist dagegen anfällig für moderne Ransomware-Varianten, die bei ihren Angriffen auch versuchen, Backups zu deaktivieren und/oder zu beschädigen.

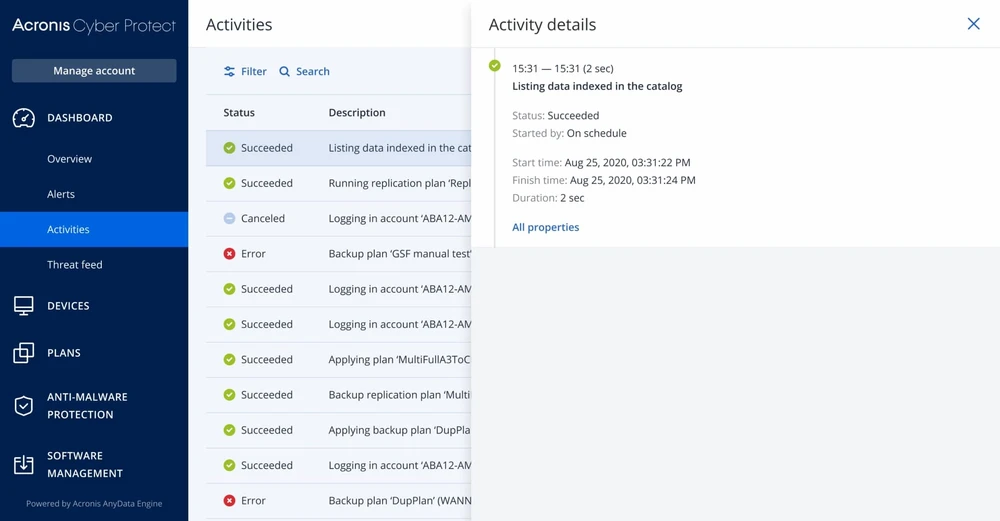

sico-systems Protect&Secure verwendet eine KI-basierte „Threat Detection Engine“, die vorhandene Backup-Daten per Scans auswerten kann, um die Erkennungsraten zu verbessern und Falsch-Positiv-Erkennungen zu vermeiden. Die Integration von fortschrittlichen Anti-malware- und Backup-Funktionen ermöglicht die automatische Wiederherstellung von beschädigten Daten. Die Backup-Funktionalität des Protection Agenten und die erstellten Backup-Dateien werden gleichermaßen vor Angriffen geschützt, sodass alle Daten „sauber“ bleiben. Durch die automatisierbaren Erkennungs‑, Abwehr- und Wiederherstellungsfunktionen können Sie Ihre Betriebsabläufe optimieren, sodass Sie weniger Supportanrufe erhalten, weniger Zeit für Vorfälle aufwenden müssen und Ihr Team insgesamt effizienter wird.

Ein komplexer, nicht integrierter Satz von Endpunktlösungen benötigt mehr Training und Support und profitiert auch weder von Integrationen noch von Automatisierungen.

Ein komplexer, nicht integrierter Satz von Endpunktlösungen benötigt mehr Training und Support und profitiert auch weder von Integrationen noch von Automatisierungen.

Mehrere Schutztechnologien zu einer Lösung zu vereinen, erhöht nicht nur deren Zuverlässigkeit, sondern verringert auch den Zeitaufwand zum Erlernen, Bereitstellen und Warten der Lösung. Mit sico-systems Protect&Secure erhalten Sie eine integrierte Lösung, die eine umfassende Cyber Protection vor den heutigen Bedrohungen bietet – und Sie dabei unterstützt, entsprechende IT-Wartungsarbeiten zu optimieren, Ihren IT-Admins unnötige Arbeitszeiten zu ersparen und Ihre Gesamtbetriebskosten zu senken.

Verwandeln Sie Herausforderungen in Chancen

Mit einer einzelnen, integrierten Lösung können Sie alle Sicherheitslücken in Ihrer IT-Infrastruktur und im Endgeräteschutz beseitigen – und dadurch die Anzahl der Vorfälle sowie die Reaktionszeit auf diese verringern.

Bleiben Sie den modernen Bedrohungen immer einen Schritt voraus!

Wenden Sie mehr Zeit auf, um Ihre allgemeine Sicherheitslage zu verbessern, als sich mit einer komplexen Schutzlösung herumzuschlagen.

Profitieren Sie von einem proaktiven Schutz

Vermeiden Sie Ausfallzeiten, verhindern Sie Produktivitätsverluste bei Ihren Mitarbeiter und verbringen Sie weniger Zeit mit kostspieligen Wiederherstellungen durch erfolgreiche Angriffe

Beseitigen Sie unnötige Ausgaben

Verbessern Sie die Produktivität Ihres Teams und vermeiden Sie die zusätzlichen Kosten, die mehrere Tools verursachen

Integration und Automatisierung

Egal wie gut Einzellösungen auch sein mögen: ein Flickenteppich aus einzelnen System & Endpoint Protection-Tools wird früher oder später Lücken in Ihre Abwehr aufreißen. sico-systems Protect&Secure verfolgt einen einheitlichen Ansatz, der diese Lücken beseitigt.

Ein Agent

Steigert die Performance und verhindert Endpunkt/Agenten-Konflikte

Eine Lizenz

Vereinfacht die Verwaltung der Software-Lizenzen

Ein Anbieter

Gewährleistet eine nahtlose, vollständig integrierte Data Protection

Ein Backend

Senkt die Infrastruktur-Anforderungen

Eine Konsole

Ermöglicht schnelleres Mitarbeiter-Onboarding und schnellere Wartungsarbeiten

Eine Benutzerführung

Vereinfacht die Schulung von IT-Mitarbeitern

Fähigkeiten, die für moderne Cyber Protection entwickelt wurden

Anti-malware & Antivirus Protection

Schützen Sie Ihre Daten, Applikationen und Systeme proaktiv vor modernen Cyber-Angriffen. Mit sico-systems Protect&Secure erhalten Sie einen Echtzeitschutz mit KI-basierten Antiviren‑, Anti-malware‑, Antiransomware- und Anticryptojacking-Technologien, die statische Software-Code- und heuristische Verhaltensanalysen einsetzen, um Bedrohungen zu erkennen.

Ausfallsicheres Patching

Beseitigen Sie das Risiko, dass schlechte Patches ein System unbrauchbar machen. Sie können festlegen, dass ein System vor der Installation neuer Sicherheitspatches/Updates automatisch per Image-Backup gesichert wird. Wenn es sich dann herausstellt, dass einer der Patches ein Problem verursacht, können Sie das System leicht auf den letzten funktionierenden Betriebszustand zurücksetzen.

Forensik-Backup

Erleichtern Sie spätere Analysen nach einem Vorfall, indem Sie zusätzliche digitale Beweise – wie Speicherabbilder (Memory Dumps) und Prozessinformationen – im Rahmen eines speziellen Image-Backups erfassen. Mit dem Forensik-Modus von sico-systems Protect&Secure können Sie Compliance-Anforderungen besser erfüllen und interne Untersuchungen schneller durchführen.

Safe Recovery

Vermeiden Sie erneute Infektionen mit Malware, wenn Sie Systeme aus Backups wiederherstellen. Dazu können Sie Ihre Image-Backups und die wiederhergestellten Systeme nach Malware scannen lassen, wobei die neuesten Anti-malware-Definitionen automatisch heruntergeladen werden. Wenn Sicherheitslücken gefunden werden, kann die betroffene Maschine automatisch gepatcht werden.

Kontinuierliche Datensicherung (CDP)

Schützen Sie neu erstellte Daten. Der Agent überwacht jede Änderung an Ihren Dateien, die bestimmte, zuvor von Ihnen ausgewählte Applikationen durchführen. Diese Änderungen werden dann kontinuierlich in einem speziellen Backup gesichert. Auf diese Weise gehen keine kürzlich erstellten Daten verloren, wie es sonst der Fall wäre, wenn Sie eine Maschine aus einem Image-Backup wiederherstellen müssen, dessen Erstellzeitpunkt schon etwas zurückliegt.

Globale Bedrohungsüberwachung und intelligente Alarmmeldungen

Profitieren Sie vom globalen Netzwerk der Cyber Protection Operation Center (CPOCs), indem Sie Alarmmeldungen über Malware-Angriffe, Schwachstellen, Naturkatastrophen und andere globale Schadereignisse abonnieren, die sich auf Ihre Cyber Protection auswirken könnten.

Datenkonformitätsberichte und Data Protection-Karte

Sorgen Sie für regelmäßige Compliance-Berichte, indem Sie ausführliche Informationen über gespeicherte Daten abrufen. Außerdem können Sie die automatische Datenklassifizierung verwenden, um den Schutzstatus von wichtigen Dateien mithilfe einer Data Protection-Karte zu überwachen.

Globale und lokale Positivlisten auf der Basis von Backup-Daten

Scannen Sie Ihre Backups mit unseren fortschrittlichen Anti-malware-Technologien (auf der Basis von KI, verhaltensbasierter Heuristik usw.). Dabei werden die speziellen Applikationen Ihres Unternehmens erfasst und automatisch in eine Positivliste aufgenommen, um Falsch-Positiv-Erkennungen bei zukünftigen Abwehrmaßnahmen noch besser zu vermeiden.

Holen Sie sich den branchenweit bewährten Schutz für Ihr Unternehmen

Wir von sico-systems bieten Ihnen mit der sico-systems Protect&Secure Lösung den besten Schutz! Wählen Sie dabei flexibel aus unserem Portfolio, beispielsweise den Umfang und den Speicherort Ihrer Backups, Kontinuierliche Datensicherung, Runnbooks, usw…

Wir halten für Sie IT-Systeme in der Cloud vor, so dass Ihr Unternehmen im Fall eines Desasters innerhalb von kürzester Zeit wieder einsatzbereit ist. Dabei werden die Rücksicherungen mit fortschrittlichen Anti-malware-Technologien (auf der Basis von KI, verhaltensbasierter Heuristik usw.) überwacht, um versteckte Infektionen mit Malware auszuschließen. Sollten Sicherheitslücken gefunden werden, kann die betroffene Maschine automatisch gepatcht werden.

Im VB100-Zertifizierungstest wurde Malware zu 100% erkannt und hatte 0% falsch-positive Ergebnisse.

Im AV-Vergleichstest war unser Produkt eine von nur vier Lösungen mit null Fehlalarmen.

In allen acht Leistungskategorien für AV-TEST wurde entweder eine sehr schnelle oder schnelle Leistungsbewertung gezeigt.

Schützen Sie mehr Workloads auf mehr Plattformen

Physisch

Windows Server

Windows Server Essentials

Linux

Applikationen

Microsoft Exchange

Microsoft SQL Server

Microsoft SharePoint

Microsoft Active Directory

Oracle Database

Virtuell

VMware vSphere

Microsoft Hyper‑V

Scale Computing HC3

Citrix XenServer

Red Hat Virtualization

Linux KVM

Oracle VM Server

Mobilgeräte

iPhone, iPad, Android

Cloud

Microsoft 365

Google Workspace

Azure

Amazon EC2

Endpunkte

Windows PC

Mac

Identifizieren Sie Sicherheitslücken

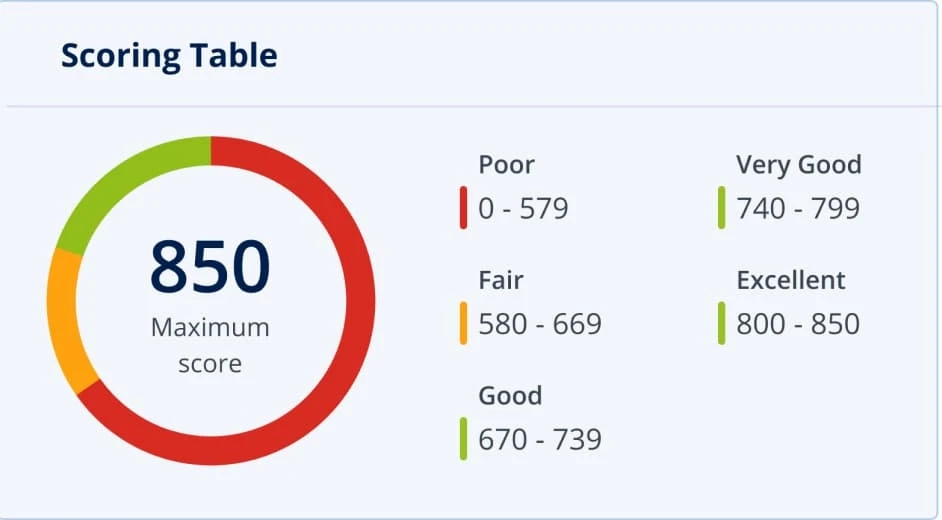

Der #CyberFit-Score ist ein kostenloses Tool, das eine Reihe von Sicherheitsmetriken ermittelt und diese in Form eines Zahlenwertes (Score) ausdrückt, um Sicherheitslücken in der IT-Umgebung Ihrer Kunden zu identifizieren. In Ergänzung zu diesem Score-Wert werden konkrete Empfehlungen gegeben, wie die ermittelte Sicherheitslage des entsprechenden Unternehmens verbessert werden kann.

Unverzichtbare Elemente einer modernen Cyber Protection

Alle Unternehmen benötigen eine umfassende Cyber Protection. Unsere Vision und Produkte basieren auf einer ausgleichenden Berücksichtigung der sogenannten „fünf Vektoren der Cyber Protection“, die unter dem Schlagwort „SAPAS“ bekannt sind:

Verlässlichkeit (Safety)

Zuverlässige Backup-Kopien

Authentizität (Authenticity)

Nachweisen, dass Daten authentisch und unverändert sind

Verfügbarkeit (Accessibility)

Immer verfügbare Daten

Sicherheit (Security)

Schutz vor modernen Bedrohungen

Vertraulichkeit (Privacy)

Kontrolle über alle Datenzugriffsberechtigungen

Acronis Cyber Protect Cloud

Sicherheit

- #CyberFit-Bewertung

- Schwachstellenbewertung

- Active Protection

- Schutz vor Viren und Malware ohne lokale signaturbasierte Dateierkennung

- Gerätekontrolle

Verwaltung

- Gruppenverwaltung von Workloads

- Zentrales Planmanagement

- Remote-Desktop

- Remote-Unterstützung

- Hardware-Inventarisierung

Backup

- Datei-Backup

- Image-Backup

- Backup von Applikationen

- Backup für Netzwerkfreigaben

- Backup in die Cloud

- Backup in lokalen Storage

Desaster-Recovery

- Test-Failover

- VPN-Verbindungen nur über die Cloud

Zusätzliche Advanced-Pakete:

Adv. Security

- Schutz vor Viren und Malware mit lokaler signaturbasierter Dateierkennung

- URL-Filterung

- Forensik-Backup, Backup-Scan auf Malware, sicheres Recovery, Unternehmens-Positivliste

- Intelligente Sicherungspläne

- Exploit-Schutz

Adv. Management

- Patch-Verwaltung

- HDD-Statusüberwachung

- Software-Inventarisierung

- Ausfallsicheres Patching

- Cyber Scripting

- Toolbox für MSP

- KI-basierte Überwachung

- Software-Bereitstellung

Adv. Backup

- Microsoft SQL Server- und Microsoft Exchange-Cluster

- Oracle DB

- SAP HANA

- Data Protection Karte

- Kontinuierliche Datensicherung (CDP)

Adv. Desaster-Rec.

- Produktion und Test-Failover

- VPN-Verbindungen nur in der Cloud und Site-to-Site

- Mehrere Vorlagen

- Cyber Protection für Desaster Recovery

- Runbooks

Sie benötigen Hilfe?

Kontaktieren Sie uns

Nutzen Sie diese Möglichkeiten, indem Sie auf das Icon klicken

Livechat

Hier können Sie mit unseren Vertrieblern und Technikern chatten

Telefonsupport

Hier erhalten Sie telefonische Unterstützung von uns

Rückrufwunsch

Hier können Sie einen Rückruf von unseren Vertrieblern anfordern

Quicksupport

Hier erhalten Sie von uns Support per TeamViewer

Helpdesk

Hier können Sie Helpdesk-Tickets anlegen und nachverfolgen