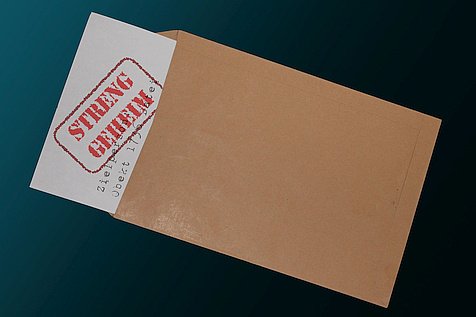

Vertraulichkeit

Vertraulichkeit wird durch die Verschlüsselung der Daten gewährleistet. Dies garantiert dem Absender, dass die E‑Mail nur vom adressierten Empfänger gelesen werden kann.

Integrität der Daten

Durch die Gewährleistung der Integrität der Daten wird garantiert, dass eine Manipulation des Inhalts der E‑Mail nicht möglich ist.

Authentizität

Unter Authentizität versteht man, dass die Identität sowohl des Empfängers für den Absender, als auch umgekehrt überprüfbar ist.

Zertifizieren

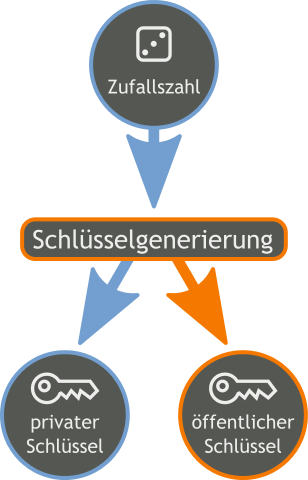

Sichere E‑Mails werden mit einem asymmetrischen Schlüssel geschützt. Asymmetrisch bedeutet, dass der Schlüssel ungleich zweigeteilt ist: In einen privaten Teil, der unter keinen Umständen preisgegeben werden darf und einen öffentlichen Teil, den jeder kennen darf.

Dieses Schlüsselpaar wird von einer Zertifizierungsstelle nach Prüfung der Person mit einem Zertifikat validiert. Somit kann jeder jederzeit die Validität des Schlüssels und damit der E‑Mail überprüfen.

Signieren

Als Signatur wird die elektronische Unterschrift einer E‑Mail bezeichnet. Der Absender garantiert somit, dass die sichere E‑Mail von ihm stammt. Dazu wird mit Hilfe des privaten Schlüssels des Absenders eine Prüfsumme berechnet und mit der E‑Mail mit gesendet.

Der Empfänger kann mit dem öffentlichen Schlüssel des Absenders diese Prüfsumme verifizieren und somit den Absender sicher authentifizieren, sowie die Integrität der E‑Mail überprüfen.

Verschlüsseln

Wenn nur der Empfänger einer E‑Mail diese öffnen und lesen können darf, muss die E‑Mail vom Absender verschlüsselt werden. Hierbei verwendet er den öffentlichen Schlüssel des Empfängers (bei mehreren Empfängern entsprechend deren jeweilige öffentliche Schlüssel).

Der Inhalt der E‑Mail ist anschließend unleserlich und kann nur mit dem privaten Schlüssel des jeweiligen Empfängers geöffnet und gelesen werden. Dritte haben keine Zugriffsmöglichkeit auf den Inhalt.

Auch die Kommunikation zwischen E‑Mail-Servern muss vor Spionage und Manipulation geschützt werden. Dazu verwenden die Server ebenfalls einen asymmetrischen Schlüssel, der über ein Zertifikat geschützt ist. Bei der Installation stellt sich der E‑Mail-Server selbst ein Zertifikat aus – dieses gilt als unsicher, da der empfangende E‑Mail-Server die Authentizität des sendenden E‑Mail-Servers nicht überprüfen kann.

Wir implementieren auf Ihrem E‑Mail-Server ein offizielles Zertifikat einer anerkannten Zertifizierungsstelle und sorgen dafür, dass Sie zukünftig sichere E‑Mails versenden.

Viele E‑Mail-Clients haben S/MIME Funktionalität bereits integriert. Notwendig sind nur einige Anpassungen, damit E‑Mails automatisch signiert oder verschlüsselt werden. Der Hauptaufwand liegt in der Verwaltung der Zertifikate, damit neue Mitarbeiter ein Zertifikat erhalten, Zertifikate von bestehenden Mitarbeitern zyklisch erneuert und Zertifikate von ausgeschiedenen Mitarbeitern zurückgerufen werden.

sico-systems unterstützt Sie beim Aufbau und Betrieb Ihrer Zertifikats-Infrastruktur. Wir zeigen Ihrer IT-Administration, wie Sie Ihre Zertifikate effektiv verwaltet und Ihren Mitarbeitern, wie Sie sichere E‑Mails nutzen.

Falls Ihre Kommunikationspartner mehrheitlich PGP nutzen, empfiehlt es sich, dass Sie ebenfalls PGP einsetzen, denn S/MIME und PGP basieren zwar auf denselben Grundlagen, sind aber nicht miteinander kompatibel. PGP lässt dem Anwender mehr Freiheiten als S/MIME, verlangt deshalb aber auch eine tiefer gehende Kenntnis der Materie, damit auch wirklich sichere E‑Mails versendet werden.

Wir erklären Ihnen die Unterschiede zu S/MIME, zeigen Ihnen ausführlich, worauf Ihre Mitarbeiter achten müssen und unterstützen Sie bei der Einführung von PGP in Ihrem Unternehmen.

Sie benötigen Hilfe?

Kontaktieren Sie uns

Nutzen Sie diese Möglichkeiten, indem Sie auf das Icon klicken

Livechat

Hier können Sie mit unseren Vertrieblern und Technikern chatten

Telefonsupport

Hier erhalten Sie telefonische Unterstützung von uns

Rückrufwunsch

Hier können Sie einen Rückruf von unseren Vertrieblern anfordern

Quicksupport

Hier erhalten Sie von uns Support per TeamViewer

Helpdesk

Hier können Sie Helpdesk-Tickets anlegen und nachverfolgen